PwC: Việt Nam nằm trong vùng nguy cơ của mã độc tống tiền Petya vừa xuất hiện

| Càng tăng kết nối càng nhiều mã độc | |

| Kaspersky tổ chức hội thảo về mã độc bắt cóc dữ liệu | |

| Chia sẻ, kết bạn lạ có nguy cơ nhiễm mã độc |

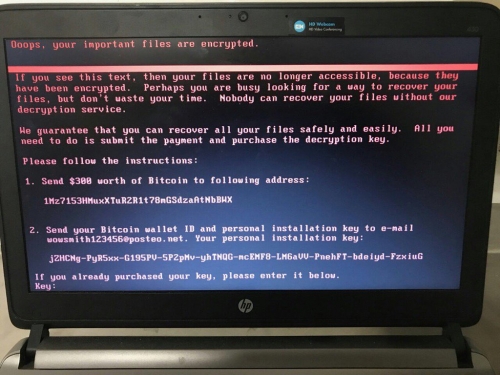

Petya – một loại mã độc tống tiền mới vừa bùng phát tấn công hàng loạt các DN và tổ chức ở Mỹ và châu Âu. Sau 2 ngày đã có tới 200.000 nạn nhân là các DN, tổ chức, bệnh viện… ở 150 quốc gia bị mã độc tấn công. Mã độc gây ra sự gián đoạn nghiêm trọng tại nhiều quốc gia châu Âu như Ukraine, Tây Ban Nha, Israel, Anh, Hà Lan và Hoa Kỳ. Một loạt các ngành tại châu Âu như vận tải, năng lượng, hóa dầu, ngân hàng bao gồm cả hệ thống ATM và cả hệ thống hạt nhân Chernobyl đều báo cáo đã bị lây nhiễm mã độc này.

|

| Ảnh minh họa |

Trong đó có Công ty quảng cáo WPP, Tập đoàn vật liệu xây dựng Saint – Gobain của Pháp, Công ty thép Evraz, Tập đoàn dầu khí Rosneft của Nga, Tập đoàn thực phẩm của Mondelez, Công ty luật DLA Piper, Công ty vận tải AP Moller- Maersk của Đan Mạch, hệ thống bệnh viện và chăm sóc sức khỏe Heritage Valley Health… Đây là cuộc tấn công có quy mô lớn nhất trong lịch sử, theo PwC. Đáng lưu ý là Việt Nam cũng đã xuất hiện loại tấn công này.

Petya được phát tán qua file đính kèm vào các hòm thư điện tử và lây lan qua mạng nội bộ giữa các máy tính với nhau. Sau khi thâm nhập, mã độc chiếm quyền admin, kiểm soát các công cụ quản lý hệ thống như Windows PsExec… sau đó lây nhiễm vào các hệ thống máy tính, mã hóa ổ cứng và đóng băng hệ thống mà nó thâm nhập.

“Mã độc tống tiền hiện đang trở thành một mối đe dọa ngày càng phổ biến, số lượng các biến thể được thiết kế có chủ đích nhắm vào hệ thống mạng ngày càng tăng nhanh. Bất chấp việc bùng nổ mạnh mẽ của mã độc tống tiền, các doanh nghiệp hoàn toàn có thể thiết lập chiến lược để giảm thiểu khả năng bị tấn công, hạn chế mức độ thiệt hại cũng như đảm bảo việc phục hồi hệ thống diễn ra nhanh chóng và hiệu quả. Các chiến lược này được kết hợp từ nhiều khía cạnh của công tác vận hành và đảm bảo an toàn thông tin cho hệ thống,

Theo PwC, khi bị tấn công, cần vô hiệu hóa dịch vụ chia sẻ tập tin qua mạng dựa trên giao thức SMBvl; Vô hiệu hóa khả năng thực thi các macro chưa được kiểm tra trong những tập tin Office, thiết lập GPO để cho phép chạy những macro nhất định và cần thiết cho doanh nghiệp; Đảm bảo chứng thực hai yếu tố cho những kết nối cần thiết từ bên ngoài vào hệ thống (ví dụ: VPN hoặc RDP);

Bên cạnh đó, cần xác định và ngăn chặn tất cả các kết nối từ những hệ thống chưa được cập nhật bản vá MS17-010 vào hệ thống chính của doanh nghiệp. Những phân đoạn mạng không dành cho vận hành hệ thống nên được ngăn cách hoàn toàn khỏi hệ thống chính.

Đồng thời, đảm bảo hệ thống phòng chống virus, mã độc của doanh nghiệp được cập nhật đầy đủ; Bất cứ hệ thống nào bị nhiễm mã độc cần được cách ly hoàn toàn ra khỏi môi trường vận hành doanh nghiệp để tránh lây lan.

PwC không khuyến khích việc trả tiền chuộc khi bị mã độc tống tiền tấn công, trừ khi đó là mối đe dọa tới tính mạng. Việc trả tiền chuộc chỉ giúp thúc đẩy việc tấn công bằng mã độc tống tiền và cung cấp thêm nguồn lực để tin tặc phát triển các kỹ thuật và chiến dịch mới.

Các tin khác

Quảng bá và tạo sức lan tỏa cho Bánh mì Việt Nam

Giải Quần vợt TP. Hồ Chí Minh mở rộng Tranh cúp Heineken & Babolat lần thứ 1

Thông báo tuyển dụng viên chức vào làm việc tại Viện Chiến lược Ngân hàng

Bóng đèn Phích nước Rạng Đông kỷ niệm 60 năm ngày Bác Hồ về thăm

Cuộc thi Khởi nghiệp, đổi mới sáng tạo ngành du lịch sẽ chọn ra 10 dự án xuất sắc

Để người dân hiểu được lợi ích của chữ ký số

Giảm giờ làm: Cần cân nhắc kỹ nhiều yếu tố

Khai giảng khoá IELTS Hackers tại Đà Nẵng

Việt Nam có hai cái tên lọt top 100 sân bay tốt nhất thế giới

Phối hợp thực hiện tốt chính sách tín dụng cho người chấp hành xong án phạt tù

Thủ tướng: Không bao giờ quên những người làm nên "cột mốc vàng" lịch sử Điện Biên Phủ

Hé lộ “thủ phủ tiệc cưới” phong cách hoàng gia sang xịn bậc nhất Việt Nam

Kích cầu du lịch “Quảng Nam - Miền xanh di sản”

Kinh tế Việt Nam đang dần phục hồi

UBTVQH xem xét kết quả giám sát Việc thực hiện Nghị quyết số 43

Tăng trưởng GDP 2024: Cần sự phục hồi lan tỏa, đồng đều

Tăng cường phối hợp, triển khai đồng bộ các biện pháp quản lý thị trường vàng

Đa phương tiện

Videos Podcast Infographic Longform - Emagazine

Sự kiện Chuyển đổi số ngành Ngân hàng năm 2024

Ngành Ngân hàng tỉnh Bến Tre với “Ngày hội hiến máu tình nguyện”

Quảng Ninh: Tổ chức giải bóng đá nam ngành Ngân hàng lần thứ V

Thúc đẩy thanh toán QR Code tại Đồng Hới

Wyndham Grand KN Paradise Cam Ranh - nơi tận hưởng kỳ nghỉ lễ 30/4-1/5 trọn vẹn

Dịch vụ VNPAY Taxi trên app ngân hàng đạt top 10 Sao Khuê 2024

Ngỡ ngàng với những tiện ích, dịch vụ “may đo” cho giới thượng lưu tại Vinhomes Royal Island

Uống gì để bản thân “tươi xinh yêu” hơn mỗi ngày?

Dịch vụ ngân hàng hiện đại

Ebanking Vay đâu - gửi đâu Quản lý tài chính thông minh Ngân hàng bán lẻ Tư vấn Nhân sự

Techcombank Rewards: Cộng giá trị, thêm gắn kết, tặng đặc quyền

Mở tài khoản cá tính bằng nickname trên ứng dụng NCB iziMobile

LOTTE Finance ra mắt bộ đôi thẻ tín dụng

VIB: Doanh thu tăng 8%, lợi nhuận quý I đạt hơn 2.500 tỷ đồng

VMG eID và VMG Bio-2345 - ‘trợ thủ’ bảo vệ tài khoản ngân hàng

Nắm bắt “cơ hội vàng” tiếp cận nguồn vốn giá rẻ

TPBank tung gói tín dụng 3.000 tỷ đồng với lãi suất chỉ từ 4,5%